Neue ISG-Studie sieht wachsende Angriffsrisiken durch fortschreitende Digitalisierung und mehr Homeoffice infolge der COVID-Pandemie

Die Nachfrage mittelständischer Unternehmen nach Cyber-Security-Lösungen ist in Deutschland zuletzt stark angestiegen. Entsprechende Anbieter müssen deshalb über ein ausgewogenes Portfolio verfügen, mit dem sie sowohl Großkunden als auch Mittelständler adäquat bedienen können. Dies meldet der neue „ISG Provider Lens Cyber Security – Solutions & Services Germany 2021“ der Information Services Group (ISG) Der Studie zufolge ist wegen der COVID-Pandemie das Risiko noch einmal gestiegen, Opfer eines Cyberangriffs zu werden. Grund sei vor allem die verstärkte Homeoffice-Nutzung, da die dadurch bedingte externe Anbindung der Mitarbeiter die IT-Systeme leichter angreifbar mache.

„Wegen der fortschreitenden Digitalisierung und des Mangels an Security-Fachkräften schauten sich deutsche Unternehmen schon vor der Pandemie intensiv nach entsprechenden Dienstleistern um“, sagt Frank Heuer, Lead Analyst Cyber Security DACH bei ISG. „COVID hat diesen Trend noch einmal deutlich verstärkt.“ Zudem würden Unternehmen auch weiterhin wegen der Umsetzung gesetzlicher Regularien Leistungen von Service-Providern benötigen. „Die führenden Security-Anbieter verfügen mittlerweile fast alle auch über ein auf den Mittelstand zugeschnittenes Portfolio“, so Heuer, „denn die höchsten Zuwachsraten im Provider-Markt für Security gehen derzeit eindeutig auf das Konto kleinerer und mittelgroßer Unternehmen.“

Insbesondere den Teilmarkt des Identity & Access Managements (IAM) habe die COVID-Pandemie wegen der zahllosen Mitarbeiter im Homeoffice zusätzlich beflügelt, so die Studie weiter. „Viele greifen nun von extern auf die Ressourcen ihrer Unternehmen zu. Das macht die Regulierung und Kontrolle des Zugriffs auf Daten und Systeme noch wichtiger“, erläutert ISG-Analyst Heuer. Auch Themen wie intuitive Schnittstellen, passwortlose Authentifizierung, Einsatz von Biometrie und künstliche Intelligenz gewännen etwa wegen der zunehmenden Nutzung mobiler Endgeräte an Bedeutung – zumal davon auszugehen sei, dass die breite Verlagerung ins Homeoffice nicht vollständig zurückgedreht werde.

„Hinzu kommt die zunehmende Digitalisierung aller Bereiche, die dazu beiträgt, dass nicht nur Benutzer und deren Identitäten zu schützen sind, sondern auch die Identität von Maschinen und bestimmten Unternehmensbereichen im Zuge von Industrie 4.0 und des Internet of Things“, so Heuer.

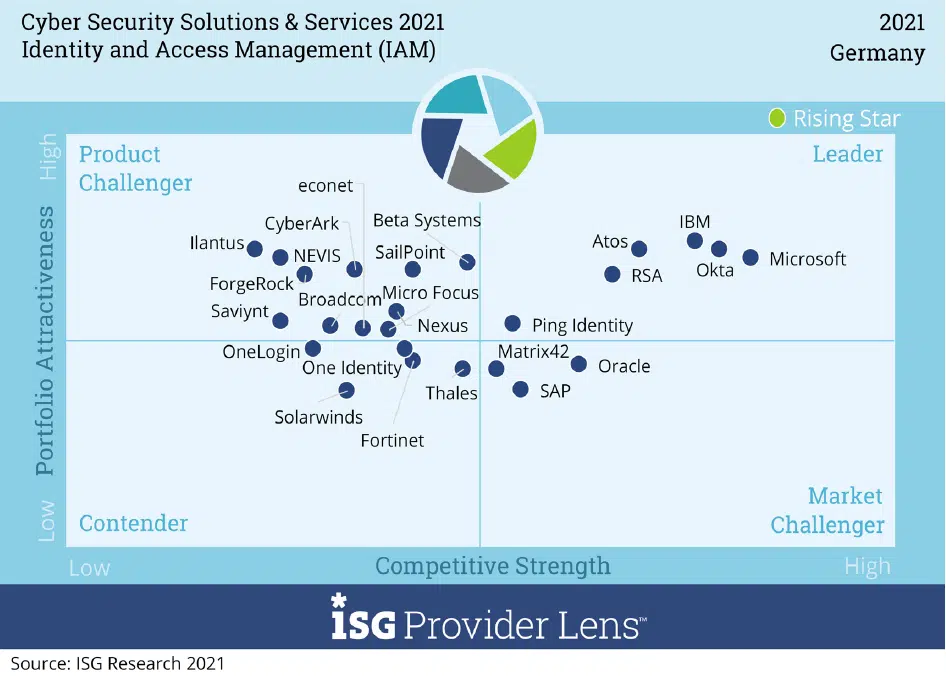

Wie im Softwaremarkt insgesamt stellen die ISG-Analysten auch mit Blick auf IAM-Lösungen eine Verschiebung vom On-Premise-Betrieb in die Cloud fest. Die meisten Anbieter seien mittlerweile in der Lage, sowohl den Betrieb vor Ort beim Kunden als auch aus der Cloud („Identity-as-a-Service“) anzubieten. Zudem würden reine Cloud-Anbieter immer häufiger auftreten. Die führenden Anbieter im IAM-Markt („Leader“) zeichnen sich laut Studie zudem dadurch aus, dass sie Kombiangebote im sogenannten Bundling anbieten können oder eine Integration ihrer Lösungen in die vorhandenen IT-Landschaften sicherstellen. Eine große Bedeutung seitens der Kunden spiele nicht zuletzt ein möglichst einfaches Management der IAM-Lösungen.

Im Teilmarkt „Identity & Access Management (IAM)“ untersuchte ISG insgesamt 25 Anbieter, wovon sich sechs als „Leader“ positionieren konnten.

Fachartikel

Strategien für eine fortgeschrittene digitale Hygiene

Mit LogRhythm 7.16 können Sie das Dashboard-Rauschen reduzieren und Log-Quellen leicht zurückziehen

Wie man RMM-Software mit einer Firewall absichert

Red Sifts vierteljährliche Produktveröffentlichung vom Frühjahr 2024

Konvergiert vs. Einheitlich: Was ist der Unterschied?

Studien

Studie zu PKI und Post-Quanten-Kryptographie verdeutlicht wachsenden Bedarf an digitalem Vertrauen bei DACH-Organisationen

Zunahme von „Evasive Malware“ verstärkt Bedrohungswelle

Neuer Report bestätigt: Die Zukunft KI-gestützter Content Creation ist längst Gegenwart

Neue Erkenntnisse: Trend-Report zu Bankbetrug und Finanzdelikten in Europa veröffentlicht

Studie: Rasantes API-Wachstum schafft Cybersicherheitsrisiken für Unternehmen

Whitepaper

Unter4Ohren

Datenklassifizierung: Sicherheit, Konformität und Kontrolle

Die Rolle der KI in der IT-Sicherheit

CrowdStrike Global Threat Report 2024 – Einblicke in die aktuelle Bedrohungslandschaft

WatchGuard Managed Detection & Response – Erkennung und Reaktion rund um die Uhr ohne Mehraufwand